El Cuadro de Mando Integral es una herramienta muy útil para la dirección de empresas en el corto y en el largo plazo. Primero, porque al combinar los indicadores financieros y no financieros permite adelantar tenedencias y realizar una política estratégica proactiva. Y segundo, porque ofrece un método estructurado para seleccionar los indicadores guía que implica a la dirección de la empresa.

La eficacia del cuadro de mando integral radica en una buena compresión de sus fundamentos, una aplicación completa que implique a la dirección de la empresa.

Es una herramienta que permite implementar la estrategia y la misión de una empresa a partir de un conjunto de medidas de actuación, pone énfasis en la consecuación de objetivos financieros, e incluye los inductores de actuación futura para el logro de esos objetivos, proporciona una estructura para transformar la estrategia en acción, posibilita a través del diagrama causa-efecto establecer las hipótesis estratégicas (a través de la secuencia si/entonces), permitiendo anticipar a futuro, como el negocio creará valor para los clientes.

El BSC es un modelo de gestión que traduce la estrategia en objetivos relacionados, medidos a través de indicadores ligados a unos planes de acción que permiten alinear el comportamiento de los miembros de la organización.

A través de un sistema coherente de elementos, como los mapas estratégicos, la asignación de recursos y la evalucación del desempeño, el Cuadro de Mando Integral engrana las piezas normalmente descoordinadas en nuestras organizaciones, para adecuar el comportamiento de las personas a la estrategia empresarial.

Podríamos decir que el BSC nos proporciona una "fotografía" que nos permite examinar cómo estamos acometiendo hoy nuestra estrategia a medio y largo plazo. Para enfocar esa "fotografía" previamente, es necesario concretar nuestra visión del negocio en objetivos estratégicos relacionados entre sí según diferentes perspectivas. Con este ejercicio se consigue hacer que la estrategia sea más entendible y, por tanto, más facil comunicable, Este esfuerzo también nos permite organizar todos los elementos de gestion de la empresa en torno a sus verdaderos objetivos.

2. Elementos de un Balanced Scorecard

2.1. Misión, Visión y Valores

La aplicación del BSC empieza con la definición de la misión, visión y valores de la organización. La estrategia de la organización sólo será consistente si se han conceptualizado esos elementos.

¿Quiere decir que el modelo debe comenzar por la definición o revisión de la misión, visión y valores? No necesariamente, pues em muchos ya están definidos. Además, son mucho mas sontenibles en el tiempo que los otros elementos del modelo. Lo que parece claro es que son el punto de partida.

A partir de la definición de la misión, visión y valores se desarrolla la estrategia, que puede ser representada directamente en forma de mapas estratégicos, o conceptualizada, antes, en otro formato. De nuevo, lo importante no es si el desarrollo de la estregia forma parte del modelo; lo realmente importante es si hay una estrategia definida y adecuada. Si lo está, será el punto de partida para el desarrollo de los elementos del modelo; en caso contrario, el primer paso consistirá en la definición de la estrategia. En numerosas implantaciones, la estrategia suele ya estar definida, y de lo que se trate es de plasmarla en un mapa estratégico.

2.2 Perspecivas, Mapas Estratégicos y Objetivos

2.2.1. Mapa Estratégico

Los mapas estratégicos permite a una organización describir e ilustrar, el lenguaje claro y conciso, sus objetivos, iniciativas, objetivos de mercado, medidas de desempeño y todos los lazos de unión entre las piezas de la estrategia. De este modo, los empleados tienen una representación visual de cómo su trabajo se relaciona con los objetivos generales de la empresa, mientras que los directivos tienen un conocimiento más profundo de su estrategia y los medio para corregir cualquier error o desviación que se produzca durante la ejecución de la estrategia.

El mapa estratégico ayuda a valorar la importancia de cada objetivo estratégico, ya que nos lo presenta agrupados en perspectivas.

2.2.2. Perspectiva

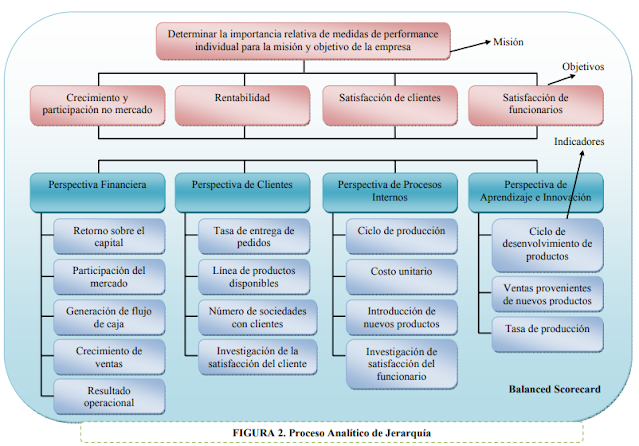

Las perspectivas son aquellas dimensiones críticas claves en la organización. Las cuatro perspectivas más comúnmente utilizadas son:

- Perspectiva Financiera: ¿Qué debemos hacer para satisfacer las expectativas de nuestros accionistas?

- Perspectiva del Cliente: ¿Qué debemos hacer para satisfacer las necesidades de nuestros clientes?

- Perspectiva Interna: ¿En qué proceso debemos ser excelentes para satisfacer esas necesidades?

- Perspectiva del Aprendizaje: ¿Qué aspectos son críticos para poder mantener esa excelencia?

Determina en forma cualitativa lo que se desea alcanzar. Los objetivos estratégicos son el resultado del proceso de planificación.

Ejemplo de objetivos estratégicos:

- Perspectiva Financiera

- Crecimiento de ventas en segmentos clave

- Mantener la rentabilidad fijada por la central

- Perspectiva del Cliente

- Mejorar la densidad de productos por cliente

- Penetrar en nuevos canales

- Aumentar ventas de nuevos productos

- Mejorar la satisfacción de clientes

- Perspectiva Interna

- Aumentar la intensidad de la relación con los clientes

- Mejorar la calidad de servicio

- Gestionar los recursos de forma más eficiente

- Perpesctiva del Aprendizaje y Crecimiento

- Mejorar la comunicación interna

- Potenciar las alianzas clave

- Adaptar la tecnología a la necesidades

- Cambiar a una gestión de procesos

2.3. Propuesta de Valor al Cliente

Dado que el BSC ha de ser sencillo y facilmente entendible, es clave seleccionar aquellos objetivos estratégicos de primer nivel que son prioritarios. Para ello, resulta de gran utilidad definir la propuesta de valor al cliente, es decir, lo que diferencia a nuestra organización ante los clientes. Diferentes gurús de la estrategia han distinguido formas de competir. Kaplan y Norton las resumen, siguiendo la clasificación de Trecy y Weserman, en:

- Liderazgo de productos: se centra en la excelencia de sus productos y servicios, que ofrecen la máxima calidad y funcionalidad.

- Relación con el cliente: se centra en la capacidad para generar vínculos con los clientes, para conocerlos y proporcionarles productos y servicios adecuados a sus necesidades.

- Excelencia operativa: se centra en proporcionar productos y serivicios a un precio competitivo para la calidad y funcionalidad que ofrecen.

2.4. Indicadores y sus Metas

Los indicadores (también llamados medidas) son el medio que tenemos para visualizar si estamos cumpliendo o no los objetivos estratégicos.

Un objetivo estratégico, como por ejemplo el desarrollo de capacidades comerciales de nuestro personal clave, puede medirse a través de indicadores.

Se pueden establecer dos tipos de indicadores:

- Indicadores de resultado: miden la consecuencia del objetivo estratégico. También se les llama indicadores de efecto.

- Indicadores de causa: miden el resultado de las acciones que permiten su consecución. También se llaman indicadores inductores.

Las iniciativas estratégicas son las acciones en las que la organización se va a centrar para la consecución de los objetivos estratégicos. En nuestras empresas hacemos cosas, pero ¿están realmente enfocadas hacia el cumplimiento de la estrategia? En muchas organizaciones encontramos un exceso de iniciativas y proyectos con falta de recursos y tiempo para llevarlos a cabo.

Es importante priorizar las iniciativas en función de los objetivos estratégicos. Si analizamos el impacto de las iniciativas en marcha en cada uno de los objetivos estratégicos, podemos visualizar, iniciativas que aportan poco valor al cumplimiento de estos objetivos y objetivos estratégicos sin soporte a la iniciativas.

2.6. Responsables y Recursos

Cada objetivo, indicador e iniciativa debe tener un responsable. Una persona a cargo que controla su cumplimiento.

Otro aspecto clave para una implantación con éxito del BSC es asignar los recursos necesarios para el buen desarrollo de las iniciativas estratégicas. Es el primer para para el cumplimiento de la estrategia. Por ello es necesario establecer los equipos a cargo de cada iniciativa, así como el papel que diferentes personas van a jugar en ellos. Y también dotar a las iniciativas de los recursos necesarios para su cumplimiento. Se recomienda que el presupuesto contenga una partida de recursos asignados a las iniciativas estratégicas. Estos recursos deben estar diferenciados del presupuesto operativo, del presupuesto de inversión y de otros presupuestos que utilizan las empresas, asi podemos evitar que otras actividades engullan esos recursos que debieran dedicarse al cumplimiento de las iniciativas críticas definidas en el BSC.

2.7. Evaluación Subjetiva

Aunque hemos hablado del establecimiento de indicadores para el seguimiento de los objetivos e iniciativas, es deseable dotar de una cierta flexibilidad al modelo como instrumento de evaluaciónm análisis y reflexión estratégica. Por ese motivo, es importante establecer los procedimientos para una evaluación subjetiva de los diferentes elementos, complementaria al cumplimiento de los indicadores específicos que utilicemos para la medición.

Los beneficios que proporciona el BSC no derivan únicamente de la existencia de un conjunto de elementos coherentes para el mejor entendimiento y comunicación de la estrategia. El proceso de diseño de esos elementos, y su posterior evaluación, son también de gran provecho.

3. Características del Cuadro de Mando Integral

El desarrollo de un sistema integral de gerencia requiere un sistema balanceado de indicadores. El sistema reconoce la causa y efecto entre acciones y resultados. Reconoce que para deleitar a un inversionista, la empresa tiene que ser rentable. Reconoce que para hacer feliz al cliente necesita reducir o eliminar costos y mejorar la calidad del producto o servicio. Para mantener la ventaja competitiva a largo plazo, es necesario aprender y aprender y a innovar. El Balanced Scorecard tiene las siguiente características:

- Articula los factores que impulsan la estrategia de la organización.

- Le pone brazos y manos a la visión/misión.

- Permite, de forma concreta, entender la razón de ser de la organización y sus metas.

- Define en concreto las metas críticas para alcanzar el éxito.

- Permite su difusión a los largo y ancho de la organización.

- Define el desarrollo de indicadores de desempeño para cada meta.

- Asegura que todos entienden los indicadores de las áreas y de la empresa en general.

- Comunica cómo estos están interralacionados.

- Conecta cada medida a un sistema de retroalimentación formal.

- Integra la comunicación con la regularidad.

- Facilita la revisión de metas y acciones correctivas que puedan ser necesarios.